Web安全实践 从服务器基础到攻防技术与开发安全

在数字时代,Web安全已成为网络空间的生命线。它不仅是技术人员的专业领域,更是每一个互联网参与者都应具备的基础意识。本文将以Web服务器简介为起点,探讨常见的攻击软件与手段,并深入安全技术与开发实践,最终勾勒出构建安全网络应用的完整路径。

一、Web服务器:互联网的基石与首要防线

Web服务器是存储、处理和传递网页内容的核心软件。常见的如Apache、Nginx、IIS等,它们监听HTTP/HTTPS请求,并响应客户端(通常是浏览器)。服务器配置的安全性是第一道防线。关键实践包括:

- 及时更新与补丁管理:修复已知漏洞是预防大多数自动化攻击的有效手段。

- 最小权限原则:服务器进程、文件系统访问权限应严格限制,仅授予必要权限。

- 安全配置:关闭不必要的服务、端口和默认页,使用强加密协议(如TLS 1.2+),配置安全的HTTP头部(如CSP、HSTS)。

- 日志与监控:详细记录访问日志、错误日志,并实施实时监控,以便及时发现异常行为。

二、常用攻击软件与手段:知己知彼

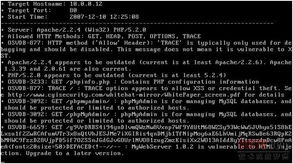

攻击者常利用自动化工具探测和利用漏洞。了解这些工具是防御的前提:

- 扫描器:如Nmap(网络发现与安全审计)、Nikto(Web服务器漏洞扫描),用于发现开放端口、服务和已知漏洞。

- 渗透测试框架:如Metasploit,集成了大量漏洞利用模块,用于模拟攻击测试系统安全性。

- 代理与拦截工具:如Burp Suite、OWASP ZAP,用于拦截、查看和修改浏览器与服务器间的HTTP/HTTPS流量,是分析Web应用漏洞(如SQL注入、XSS)的核心工具。

- 密码攻击工具:如Hydra、John the Ripper,用于暴力破解或字典攻击弱口令。

- 分布式拒绝服务(DDoS)工具:攻击者利用僵尸网络向目标服务器发送海量请求,耗尽资源使其瘫痪。

防御的关键在于理解攻击原理:例如,针对SQL注入,核心是使用参数化查询或预处理语句;针对跨站脚本(XSS),必须对用户输入进行严格的过滤和转义。

三、安全技术与纵深防御策略

单一技术无法保证安全,必须建立纵深防御体系:

- 网络层安全:使用防火墙(如iptables、云WAF)限制非法访问,通过入侵检测/防御系统(IDS/IPS)监控恶意流量。

- 应用层安全:

- 输入验证与输出编码:对所有用户输入进行严格验证,并在输出时进行适当的编码(如HTML编码防XSS)。

- 身份认证与会话管理:实施强密码策略、多因素认证(MFA),确保会话ID安全(使用HTTPS、设置HttpOnly和Secure标志)。

- 访问控制:确保用户只能访问其授权资源(垂直与水平权限检查)。

- 数据安全:对敏感数据(如密码、个人信息)进行加密存储(使用加盐哈希算法如bcrypt处理密码),传输过程使用TLS加密。

- 安全开发生命周期(SDL):将安全考虑集成到软件开发的每个阶段(需求、设计、编码、测试、部署、维护)。

四、Web开发中的安全实践:构建安全网络应用

对于“Web开发网”及“网络与信息安全软件开发”领域的从业者,安全必须内化于开发流程:

- 遵循安全编码规范:参考OWASP Top 10等权威指南,避免常见漏洞。使用具有安全特性的框架(如Spring Security for Java, Laravel for PHP)可以降低风险。

- 依赖项安全管理:使用软件成分分析(SCA)工具(如OWASP Dependency-Check)定期扫描第三方库/组件中的已知漏洞,并及时更新。

- 自动化安全测试:在CI/CD流水线中集成静态应用安全测试(SAST)、动态应用安全测试(DAST)工具,实现安全左移。

- 漏洞赏金与渗透测试:在应用上线前后,聘请专业安全团队或启动漏洞赏金计划,进行黑盒/白盒测试。

- 安全运维(DevSecOps):将安全团队与开发、运维团队融合,实现持续监控、快速响应和自动修复。

五、

Web安全是一场持续的攻防博弈。从稳固服务器基础,到洞察攻击手法,再到集成先进安全技术与开发实践,每一个环节都至关重要。对于开发者而言,构建安全的网络应用不仅是技术责任,更是对用户信任的守护。通过建立系统性的安全思维和防御体系,我们才能在开放互联的网络世界中,筑起坚实可靠的数字堡垒。

如若转载,请注明出处:http://www.58aibo.com/product/29.html

更新时间:2026-06-01 14:27:14